Servidor proxy

En redes informáticas , un servidor proxy es una aplicación de servidor que actúa como intermediario entre un cliente que solicita un recurso y el servidor que proporciona ese recurso. [1]

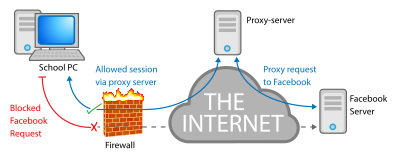

En lugar de conectarse directamente a un servidor que puede cumplir con un recurso solicitado, como un archivo o una página web , el cliente dirige la solicitud al servidor proxy, que evalúa la solicitud y realiza las transacciones de red requeridas. Esto sirve como un método para simplificar o controlar la complejidad de la solicitud, o brindar beneficios adicionales, como balanceo de carga, privacidad o seguridad. Los proxies fueron ideados para agregar estructura y encapsulamiento a los sistemas distribuidos . [2] Por lo tanto, un servidor proxy funciona en nombre del cliente cuando solicita un servicio, enmascarando potencialmente el verdadero origen de la solicitud al servidor de recursos.

Un servidor proxy puede residir en la computadora local del usuario o en cualquier punto entre la computadora del usuario y los servidores de destino en Internet . Un servidor proxy que pasa solicitudes y respuestas sin modificar suele denominarse puerta de enlace o, a veces, proxy de tunelización . Un proxy de reenvío es un proxy orientado a Internet que se utiliza para recuperar datos de una amplia gama de fuentes (en la mayoría de los casos, en cualquier lugar de Internet). Un proxy inverso suele ser un proxy interno que se utiliza como front-end para controlar y proteger el acceso a un servidor en una red privada. Un proxy inverso comúnmente también realiza tareas como equilibrio de carga , autenticación , descifrado y almacenamiento en caché .. [3]

Un proxy abierto es un servidor proxy de reenvío al que puede acceder cualquier usuario de Internet. En 2008, el experto en seguridad de redes Gordon Lyon estimó que en Internet se operan "cientos de miles" de proxies abiertos. [4]

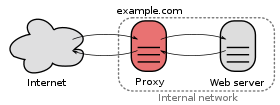

Un proxy inverso (o sustituto) es un servidor proxy que a los clientes les parece un servidor ordinario. Los proxies inversos reenvían solicitudes a uno o más servidores ordinarios que manejan la solicitud. La respuesta del servidor proxy se devuelve como si viniera directamente del servidor original, dejando al cliente sin conocimiento del servidor original. [5] Los proxies inversos se instalan en la vecindad de uno o más servidores web. Todo el tráfico proveniente de Internet y con destino a uno de los servidores web del vecindario pasa por el servidor proxy. El uso de reverse se origina en su equivalente forward proxyya que el proxy inverso se encuentra más cerca del servidor web y sirve solo a un conjunto restringido de sitios web. Hay varias razones para instalar servidores proxy inversos:

Un servidor proxy web de filtrado de contenido proporciona control administrativo sobre el contenido que se puede retransmitir en una o ambas direcciones a través del proxy. Se usa comúnmente en organizaciones comerciales y no comerciales (especialmente escuelas) para garantizar que el uso de Internet se ajuste a la política de uso aceptable .